Die zweite bekannte Malware, die kompiliert wurde, um nativ auf M1-Macs zu laufen, wurde nun von der Sicherheitsfirma Red Canary entdeckt. Die genaue Bedrohung bleibt dabei ein Rätsel.

Das bösartige Paket mit dem Namen „Silver Sparrow“ nutzt die macOS Installer JavaScript API, um verdächtige Befehle auszuführen. Nachdem die Malware über eine Woche lang beobachtet wurde, konnten jedoch weder Red Canary noch seine Forschungspartner eine endgültige Nutzlast feststellen, so dass die genaue Bedrohung, die von der Malware ausgeht, ein Rätsel bleibt. Red Canary nach sei die Malware dennoch „eine ziemlich ernsthafte Bedrohung“:

Obwohl wir noch nicht beobachtet haben, dass Silver Sparrow weitere bösartige Nutzdaten liefert, deuten die zukunftsweisende Kompatibilität mit dem M1-Chip, die globale Reichweite, die relativ hohe Infektionsrate und die betriebliche Reife darauf hin, dass Silver Sparrow eine ziemlich ernstzunehmende Bedrohung darstellt, die einzigartig positioniert ist, um im Handumdrehen eine potenziell folgenschwere Nutzlast zu liefern.

M1-Macs: Erste Malware erst kürzlich entdeckt

Nach Angaben von Malwarebytes hat Silver Sparrow bis zum 17. Februar 29.139 macOS-Systeme in 153 Ländern infiziert, darunter eine hohe Anzahl in den Vereinigten Staaten, Großbritannien, Kanada, Frankreich und Deutschland. Red Canary gab nicht an, wie viele dieser Systeme M1-Macs waren. In Anbetracht der Tatsache, dass die „Silver Sparrow“-Binärdateien „noch nicht viel zu tun“ scheinen, bezeichnete Red Canary sie als „Bystander-Binärdateien“.

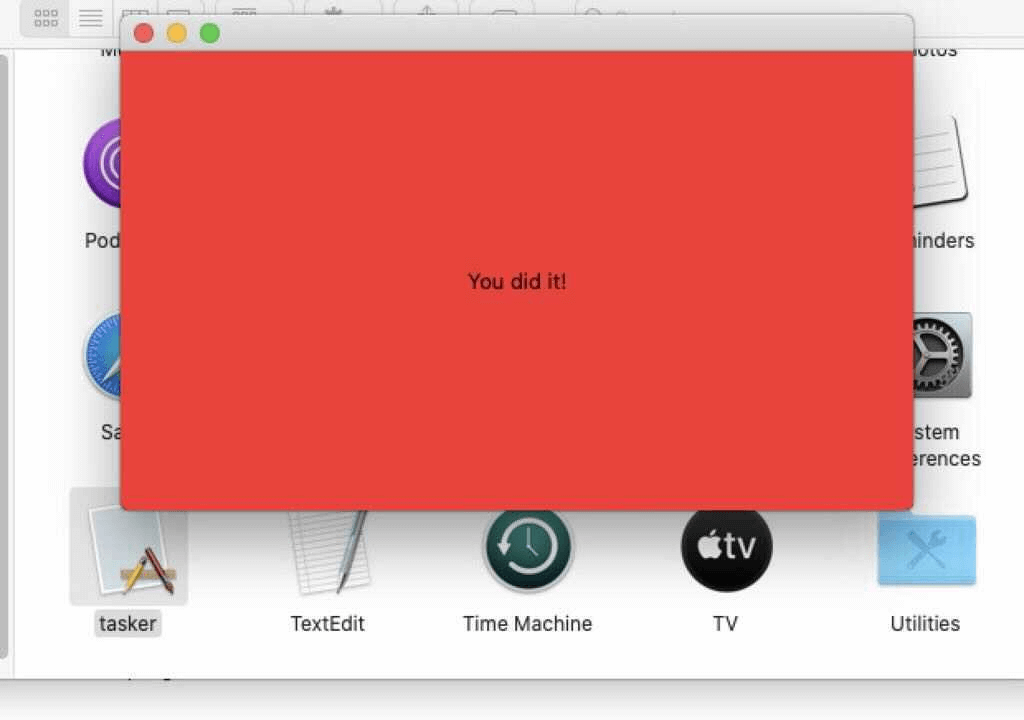

Wenn sie auf Intel-basierten Macs ausgeführt werden, zeigt das bösartige Paket einfach ein leeres Fenster mit einer „Hello, World!“-Meldung an während die Apple Silicon-Binärdatei zu einem roten Fenster mit der Aufschrift „You did it!“ führt. Die erste Malware, die nativ auf M1-Macs läuft, wurde erst vor wenigen Tagen entdeckt. Technische Details zu diesem zweiten Malware-Paket findest du im Blogbeitrag von Red Canary. (Photo by Ekaterina79 / Bigstockphoto)